🔐2FA Bypass

2FA code leak en HTTP Response:

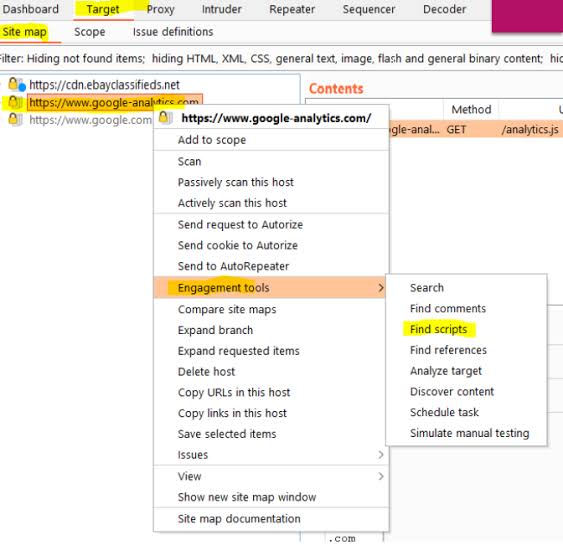

Análisis de archivos JS:

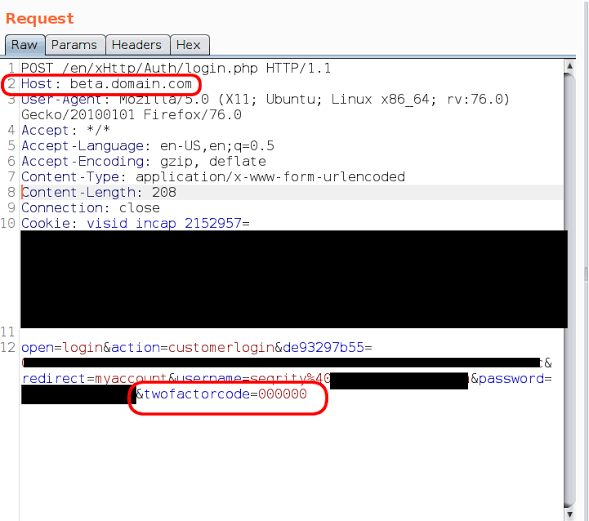

Sin protección contra Brute-Force:

Falta de integridad en la validación del 2FA code:

2FA Refer Check Bypass:

Activar 2FA Doesn’t Expire Previous Session:

Clickjacking en deshabilitar 2FA:

Manipulación de la Response:

Manipulación del Status Code:

2FA Code Reusable:

CSRF en deshabilitar 2FA:

Última actualización